The Cerber ransomware encrypts files located in Bob Smith's Windows profile. How many .txt files does it encrypt?

Cerber 랜섬웨어는 Bob Smith의 Windows 프로필에 있는 파일을 암호화합니다. 얼마나 많은 .txt 파일을 암호화합니까?

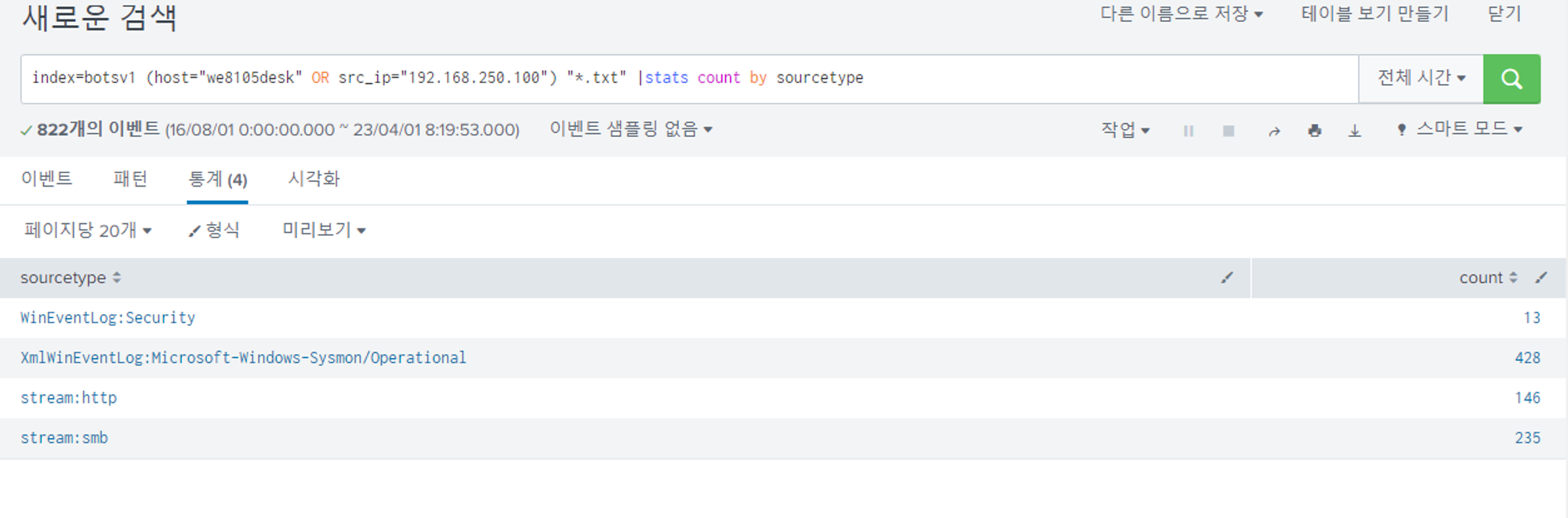

#206에서 배운결과대로 소스IP와 host를 둘다 설정한 채로 검색해보자

WinEventLog:Security 와 Sysmon 두 개를 보면 될 듯하다. 먼저 개수가 적은 쪽부터 살펴보겠다.

index=botsv1 (host="we8105desk" OR src_ip="192.168.250.100") "*.txt" |stats count by sourcetype

SQL

복사

이벤트코드도 암호화와는 관계가 없고 명령어 부분을 보더라도 내용을 출력하는 용도로 사용된걸 확인할 수 있다.

index=botsv1 (host="we8105desk" OR src_ip="192.168.250.100") "*.txt" sourcetype="WinEventLog:Security"

SQL

복사

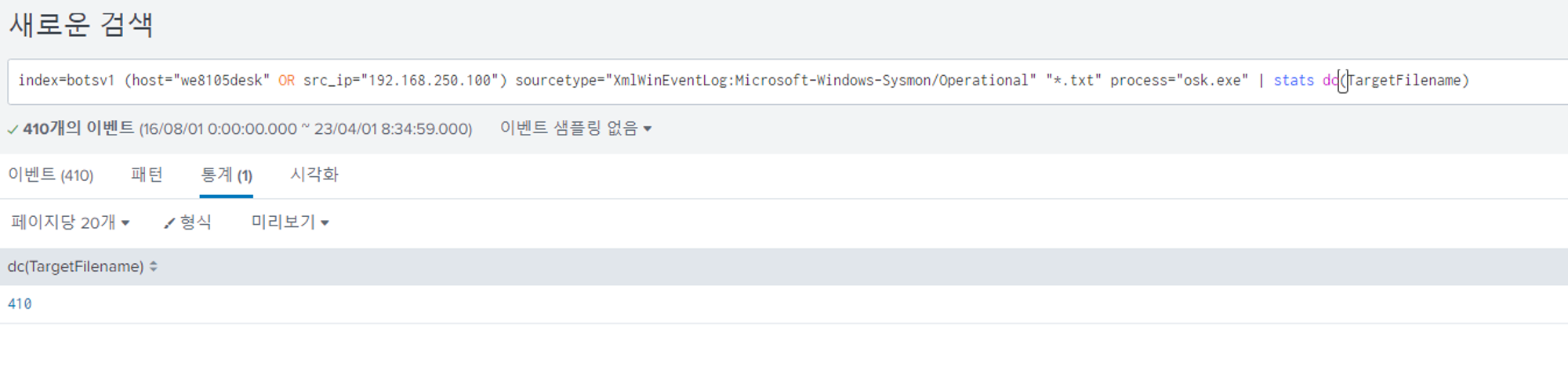

Sysmon로그에서 랜섬웨어는 절대 다수의 파일을 암호화하기에 우리는 osk.exe가 파일들을 암호화하고 있다는 결론을 얻을 수 있다.

index=botsv1 (host="we8105desk" OR src_ip="192.168.250.100") "*.txt" sourcetype="XmlWinEventLog:Microsoft-Windows-Sysmon/Operational"

SQL

복사

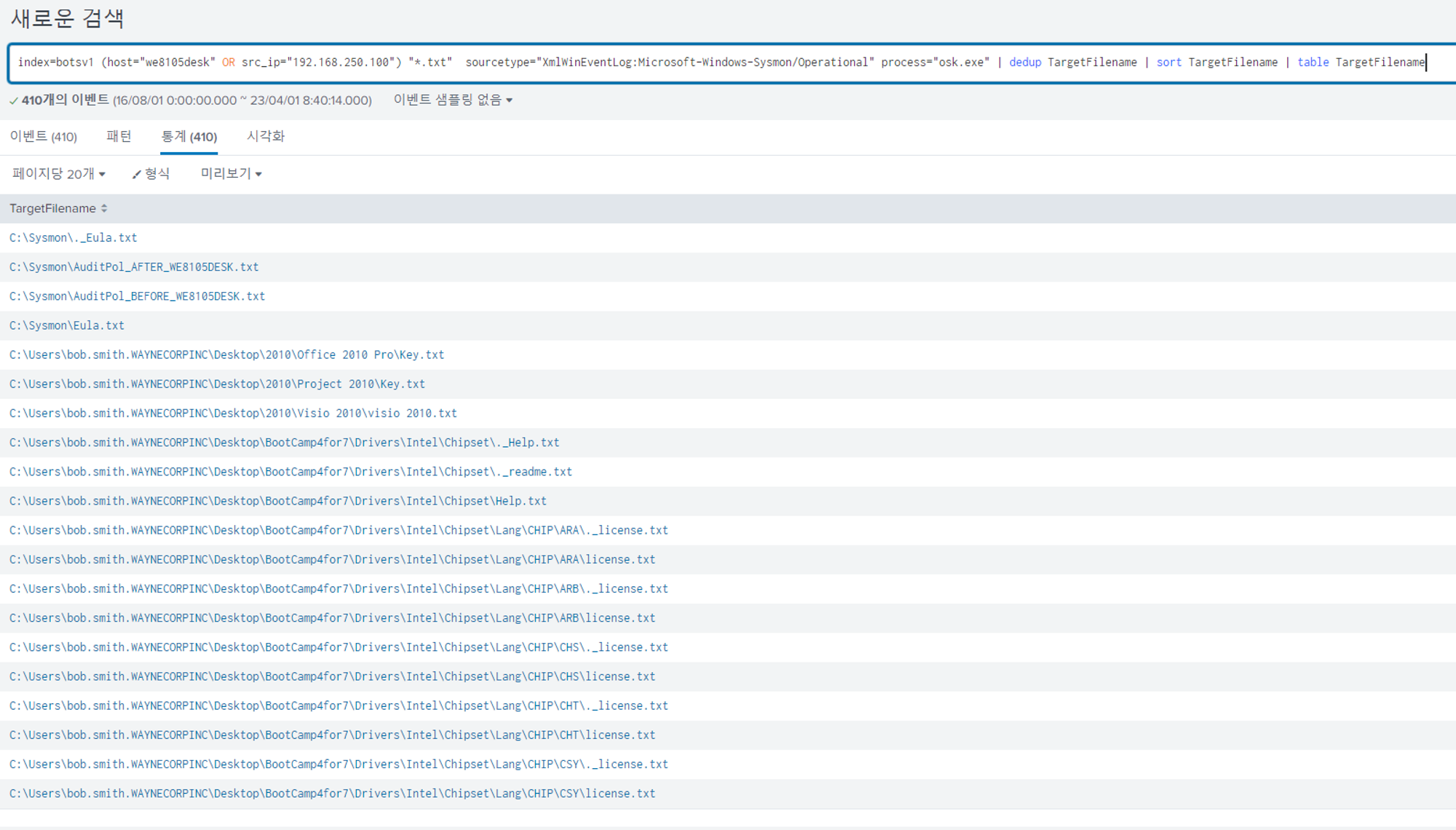

타겟 이름의 중복을 제거해서 출력하면 410개가 나온다

index=botsv1 (host="we8105desk" OR src_ip="192.168.250.100") "*.txt" sourcetype="XmlWinEventLog:Microsoft-Windows-Sysmon/Operational" process="osk.exe" | stats dc(TargetFilename)

SQL

복사

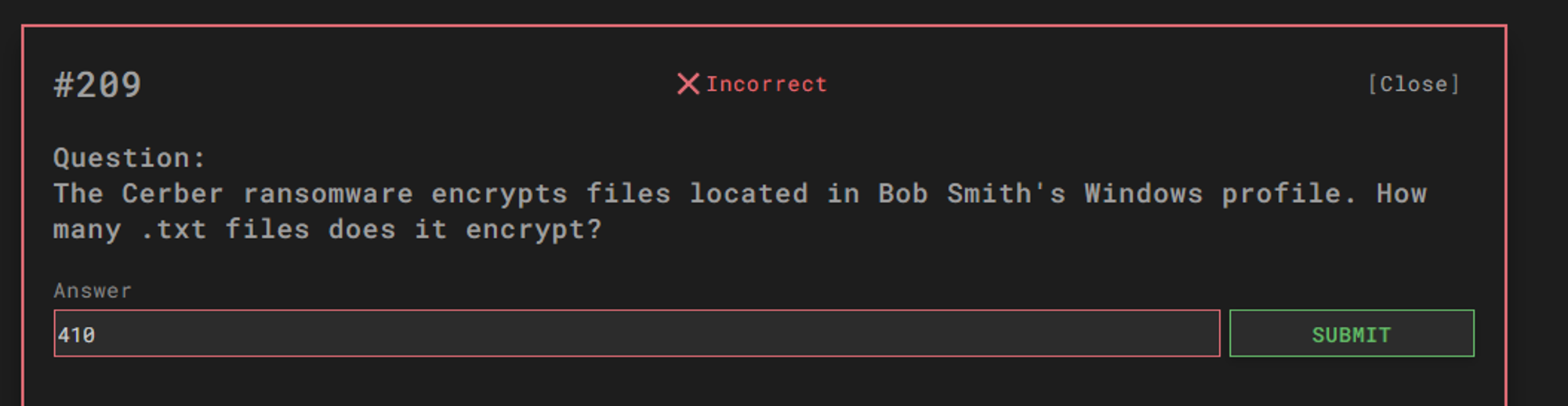

그리고 어림도 없다며 거절당한다.

410개가 모두 암호화되는 파일은 아닌건가? osk.me가 로그로 남기는 출력물도 있을 수 있으니까.

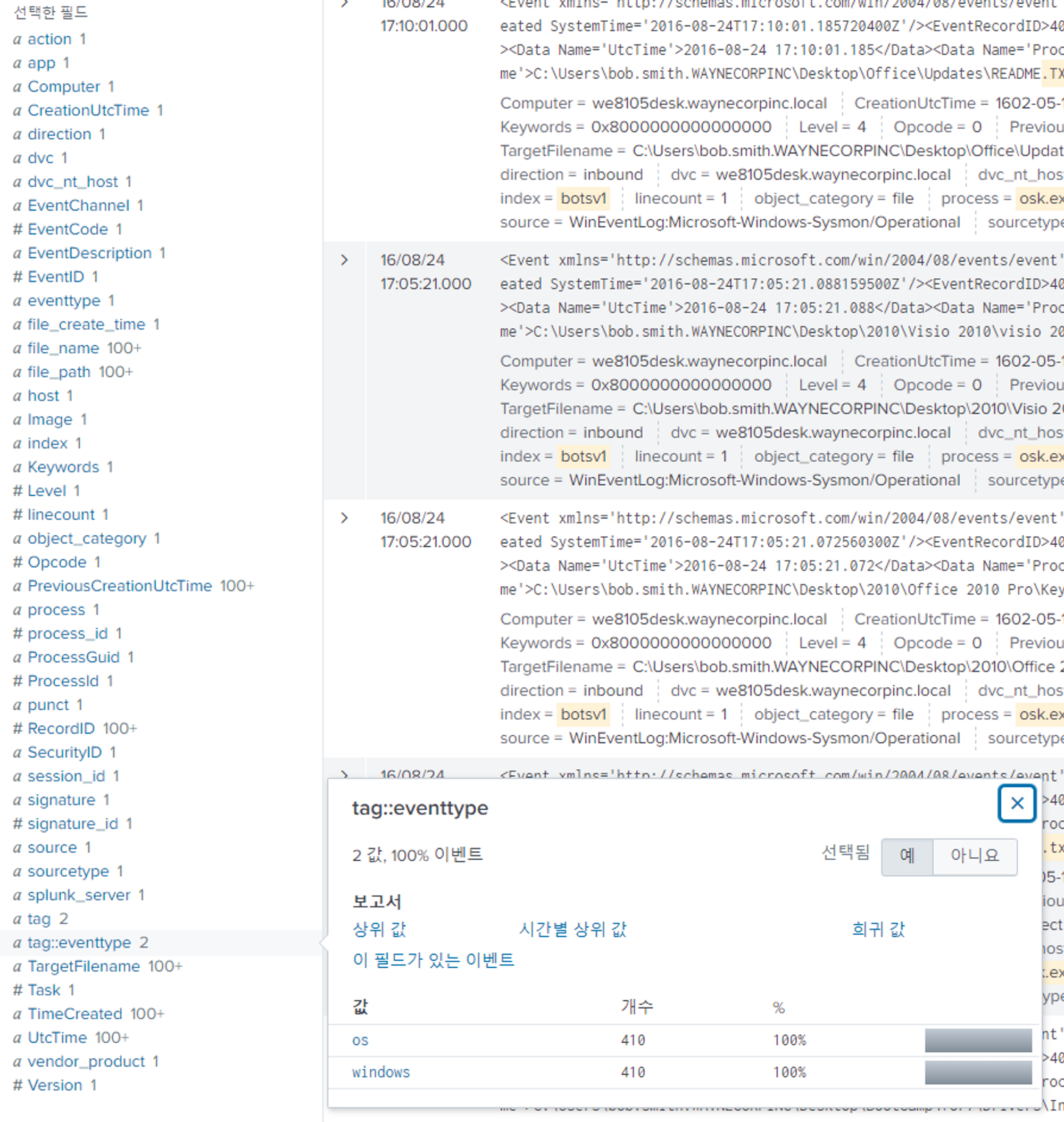

하지만 아무리 봐도 위 로그에 해당하는 상세 로그는 모두 하나의 행위를 가리키고 있다.

결국 TargetFileName에서 뭔가 다른게 있나 검색을 실시했다.

찾았다. BoB’s 윈도우 프로파일에 있는 txt파일을 얼마나 암호화하냐고 물었으니 Sysmon 4개는 빠지는게 맞다.

index=botsv1 (host="we8105desk" OR src_ip="192.168.250.100") "*.txt" sourcetype="XmlWinEventLog:Microsoft-Windows-Sysmon/Operational" process="osk.exe" | dedup TargetFilename | sort TargetFilename | table TargetFilename

SQL

복사

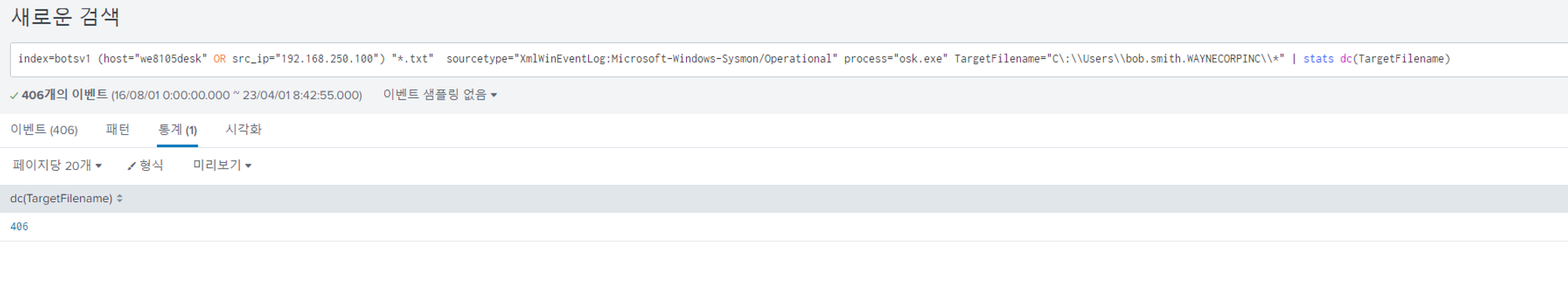

실수할까봐 다시 검색했다. 406개가 동일하게 나온다.

index=botsv1 (host="we8105desk" OR src_ip="192.168.250.100") "*.txt" sourcetype="XmlWinEventLog:Microsoft-Windows-Sysmon/Operational" process="osk.exe" TargetFilename="C\:\\Users\\bob.smith.WAYNECORPINC\\*" | stats dc(TargetFilename)

SQL

복사